Nadszedł czas podsumowania 2023 roku, zatem można śmiało przedstawić nałożone kary finansowe w minionym roku przez Prezesa Urzędu Ochrony Danych Osobowych. Łącznie nałożono aż 21 kar, w porównaniu do 13 w roku 2022, jest to wyraźnywzrost.Łączna kwota nałożonych kar to 666 089 zł.

Jak się wydaje te kary są wynikiem słabej wiedzy i braku świadomości Administratorów. Ogólne rozporządzenie o ochronie danych (RODO) nałożyło przecież na administratorów i podmioty przetwarzające szereg obowiązków w tym zakresie. Sankcje grożące za naruszenie zasad ochrony danych osobowych są dość dotkliwe. Mogą zostać nałożone nie tylko na administratora danych czy podmiot przetwarzający, ale również pracowników czy współpracowników tych podmiotów.

Poniżej przedstawiamy informacje czego dotyczyły naruszenia w 2023 roku, i na co zwracać uwagę aby podobnych kar uniknąć w przyszłości:

- 19.01.2023 Sąd Rejonowy Szczecin-Centrum w Szczecinie, kara – 30 000 zł

Urząd Ochrony Danych został powiadomiony przez Sąd Rejonowy w Szczecinie o zagubieniu przez pracownika trzech nośników danych (pendrive) zawierających dane osobowe w postaci nazwisk, imion, miejsca zamieszkania, zakładu pracy oraz dane dotyczące stanu zdrowia. Tylko jeden z pendrivów był szyfrowany i stanowił własność Sądu pozostałe dwa były nieszyfrowane i były własnością pracownika. Dane zawarte na tych nośnikach dotyczyły lat 2004 do 2020 i ani Administrator ani pracownik nie byli w stanie określić ilu osób dotyczyły. Prezes UODO przeprowadził postępowanie wyjaśniające w wyniku, którego ustalono, że mimo istniejących procedur mających zapobiegać takim praktykom jakich dopuścił się pracownik sądu, procedury te nie były egzekwowane. W związku z tym w ramach działań naprawczych Administrator wyposażył pracowników w służbowe szyfrowane pondrivy oraz dział IT Sądu uniemożliwił korzystanie z nieautoryzowanych nośników danych pracownikom. Kara została nałożona za niewdrożenie przez Sąd odpowiednich środków technicznych i organizacyjnych zapewniających zabezpieczenie danych osobowych przed zapisywaniem ich na prywatnych, niezabezpieczonych nośnikach.

- 25.01.2023 S. Sp. z o. o., kara 18 279 zł

Urząd Ochrony Danych Osobowych nałożył administracyjną karę finansową na spółkę S za brak współpracy firmy z Prezesem UODO. Do Urzędu wpłynęła skarga od osoby fizycznej z powodu udostępnienia danych osobowych (imienia i nazwiska, adresu, wysokości wynagrodzenia, stanowiska pracy i numeru konta) osobom nieupoważnionym. Prezes UODO wszczął postępowanie i zwrócił się do spółki S. o ustosunkowanie się do zarzutów oraz o złożenie pisemnych wyjaśnień. Pismo to zostało odebrane przez adresata, jednakże pozostało bez odpowiedzi.

- 25.01.2023 E. Sp. z o. o., kara 22 848 zł

Prezes Urzędu Ochrony Danych decyzją administracyjną nakazał spółce E. usunięcie danych osobowych (imię i nazwisko, adres, i nr PESEL) osoby fizycznej. Decyzja nie została zaskarżona przez spółkę. Celem sprawdzenia, czy nałożona Decyzja została wykonana, prezes UODO pisemnie wezwał administratora do przedstawiania dowodów potwierdzających wykonanie nakazu oraz pouczył Spółkę, że stwierdzenie nieprzestrzegania nakazu orzeczonego przez Prezesa UODO może skutkować nałożeniem administracyjnej kary pieniężnej. Pismo zostało odebrane przez adresata i mimo kolejnego listu z upomnieniem Spółka zignorowała zalecenie Prezesa UODO. W związku z tym Prezes UODO z urzędu wszczął postępowanie w wyniku, którego nałożył administracyjną karę finansową.

- 7.02.2023 Wspólnota mieszkaniowa, kara 1 556 zł

W firmie zarządzającej wspólnotą mieszkaniową doszło do kradzieży dokumentacji Wspólnoty, zawierającej następujące kategorie danych osobowych: imiona i nazwiska poszczególnych właścicieli, adresy mieszkań, numery kont, z których właściciele uiszczali opłaty czynszowe, dane firm wykonujących usługi w tym budynku. Prezes UODO informację na temat kradzieży pozyskał dzięki anonimowemu sygnałowi i zwrócił się do zarządcy o wyjaśnienia w sprawie. Zarządca Wspólnoty przekazał, że sprawa została zgłoszona na Policję i że sprawą kradzieży dokumentów zajmuje się Prokuratura. Prezes UODO nałożył administracyjną karę finansową ponieważ Administrator nie dopełnił obowiązku powiadomienia osób, których dotyczy wyciek danych w czasie max. 72 godzin od momentu ujawnienia kradzieży.

Informacja powinna zawierać:

• opis charakteru naruszenia ochrony danych osobowych;

• imię i nazwisko oraz dane kontaktowe inspektora ochrony danych lub oznaczenia innego punktu kontaktowego, od którego można uzyskać więcej informacji;

• opis możliwych konsekwencji naruszenia ochrony danych osobowych;

• opis środków zastosowanych lub proponowanych przez administratora w celu zaradzenia naruszeniu – w tym środków w celu zminimalizowania jego ewentualnych negatywnych skutków.

- 8.02.2023 Firma K. P., kara 33 012 zł, Firma M. H., kara 472 zł

Prezes Urzędu Ochrony Danych Osobowych nałożył pieniężne kary administracyjne na obie firmy za (cytuję): „niewdrożenie odpowiednich środków technicznych i organizacyjnych zapewniających bezpieczeństwo danych osobowych, skutkującym naruszeniem ich poufności i rozliczalności, oraz na braku weryfikacji podmiotu przetwarzającego, czy zapewnia wystarczające gwarancje wdrożenia odpowiednich środków technicznych i organizacyjnych, by przetwarzanie chroniło prawa osób, których dane dotyczą”. Firma K. P. będąca brokerem ubezpieczeniowym podpisała umowę z Firmą M. H. na usługi informatyczne (ASI). Jednakże w grudniu 2020 roku doszło do zhakowania systemu informatycznego Administratora i na jego stronie internetowej pojawiły się dane ok. 2500 klientów. Opublikowane dane zawierały: imię i nazwisko, datę urodzenia, adres zamieszkania numer PESEL, adres email i numer telefonu, a w niektórych przypadkach wyniki badań onkologicznych oraz zdjęcia ubezpieczanych pojazdów. Dostęp do upublicznionej bazy danych został zablokowany po ok. 40 minutach. Administrator złożył doniesienie o podejrzeniu popełnienia przestępstwa do policji.

- 1.03.2023., Spółdzielnia mieszkaniowa, kara 51 876 zł

Prezes Urzędu Ochrony Danych nałożył finansową karę administracyjną za niezgłoszenie Prezesowi UODO naruszenia ochrony danych osobowych bez zbędnej zwłoki, nie później niż w terminie 72 godzin po stwierdzeniu naruszenia oraz na niezawiadomieniu o naruszeniu ochrony danych osobowych, bez zbędnej zwłoki osoby, której dane dotyczą. Prezes Spółdzielni Mieszkaniowej przekazał osobie trzeciej dane osobowe jednego z członków Spółdzielni w postaci imienia i nazwiska, numeru PESEL oraz adresu. Osoba, która otrzymała dane zgłosiła ten fakt do UODO. Do przekazania danych doszło na konferencji prasowej zwołanej przez prezesa Spółdzielni w celu wyjaśnienia okoliczności doniesień medialnych dotyczących nieprawidłowości przy rozliczaniu kosztów zużycia wody przez mieszkańców. Ujawnione dane były to dane osoby, która nagłośniła tę sprawę w mediach. Spółdzielnia tłumaczyła się przeoczeniem i błędem pracowników przygotowujących informacje dla mediów. Po wymianie pism z pomiędzy Spółdzielnią i Prezesem UODO, ten ostatni nałożył karę finansową na Administratora.

- 14.03.2023 Prokuratura Rejonowa, kara 20 000 zł

Prokuratora Rejonowa przekazała dziennikarzowi dokumentację z postępowania przygotowawczego przeciwko Wójtowi Gminy. Udostępnione dane zawierały: wskazanie poprzedniej funkcji obecnego wójta, imię i nazwisko, seria i numer dowodu osobistego, numer PESEL, adres zamieszkania, numer telefonu, informacja o wysokości wynagrodzenia, stan cywilny, stopień pokrewieństwa oraz miejsce zatrudnienia. Prokuratura udostępniła również, dane w takim samym zakresie żony wójta, a także dane małoletniego dziecka (imię i nazwisko, data urodzenia, płeć, stan cywilny, stopień pokrewieństwa, numer PESEL, miejsce nauki oraz dane dotyczące stanu zdrowia. Dziennikarz po otrzymaniu informacji od prokuratora opublikował je w lokalnym serwisie internetowym anonimizując wcześniej dane osobowe. Prezes UODO po wymianie pism oraz analizie zaistniałej sytuacji zdecydował o nałożeniu finansowej kary administracyjnej na Prokuraturę Rejonową.

- 20.04 2023 Izba Adwokacka, kara 23 580 zł

Rzecznik Dyscyplinarny Izby Adwokackiej (administrator) dokonał zgłoszenia do Prezesa Urzędu Ochrony Danych w sprawie naruszenia ochrony danych. Do administratora zgłosił się obrońca obwinionego w postępowaniu dyscyplinarnym prowadzonym przed Rzecznikiem Dyscyplinarnym Izby Adwokackiej i poinformował o otrzymaniu uszkodzonej przesyłki, w której brakowało pendriva z nagraniem rozprawy rozwodowej z danymi osobowymi 8 osób w zakresie imienia, nazwiska, szczegółów dotyczących życia rodzinnego, relacji stron oraz podejrzeń o niewierność małżeńską. Prezes UODO zwrócił się z pytaniem do Administratora czy zgodnie z przyjętymi procedurami nośnik danych był zaszyfrowany. Okazało się, że ani pendrive ani plik nie były w żaden sposób zabezpieczone. W związku ze stwierdzonymi zaniedbaniami Prezes UODO nałożył karę finansową.

- 9.05.2023 Burmistrz Miasta i Gminy, kara 10 000 zł

Pracownik Urzędu Miasta i Gminy w sposób nieuprawniony skopiował dane osobowe z komputera służbowego na pendriva. Skopiowane pliki zawierały: imiona i nazwiska, daty urodzenia, numery rachunków bankowych, adresy zamieszkania, numery PESEL i rozliczenia różnych opłat komunalnych. Do Urzędu miasta w imieniu pracownika przebywającego na zwolnieniu lekarskim, osoba trzecia dostarczyła nośnik danych z danymi osobowymi. Burmistrz zgłaszając naruszenie do Prezesa UODO zaznaczył, że kopia plików z danymi została wykonana nie prawnie, ponadto osoba, która dostarczyła pendriva nie była pracownikiem i nie miał upoważnienia. Pracownik przebywający na L4 zgrywając pliki usunął je z dysków Urzędu Miasta i Gminy, ponadto przekazał swoje hasła dostępu innemu pracownikowi. Nośnik danych był prywatną własnością pracownika i w żaden sposób nie zabezpieczał danych. Prezes UODO zdecydował o nałożeniu kary finansowej na Burmistrza i zobowiązał go do wdrożenia procedur mających na celu zapobieżenie zaistnieniu podobnych naruszeń.

- 16.05.2023 Burmistrz Miasta, kara 30 000 zł

Do naruszenia doszło na skutek ataku ransomware, a było to możliwe z powodu doboru nieskutecznych zabezpieczeń systemu informatycznego oraz braku odpowiedniego testowania. Naruszenie polegało na blokadzie dostępu przez sieć wewnętrzną dostępu do serwera przez użytkowników końcowych. Złośliwe oprogramowanie na serwerze Urzędu miasta umieściło plik testowy w każdym folderze z żądaniem okupu. Zablokowano dane ok. 9400 osób w zakresie: nazwiska i imiona, imiona rodziców, data urodzenia, numer rachunku bankowego, adres zamieszkania lub pobytu, numer PESEL, adres e-mail, dane dotyczące zarobków i/lub posiadanego majątku, nazwisko rodowe matki, numer telefonu, wizerunek. Administrator zapewnił Prezesa UODO o odzyskanie wszystkich zaszyfrowanych danych osobowych. Powodem udanego ataku ransomware była niezaktualizowana baza wirusów. Prezes UODO zdecydował o nałożeniu kary finansowej.

- 31.05.2023 G. Sp. z o. o., kara 14 148 zł

Spółka G będąca zarządcą Wspólnoty mieszkaniowej dopuściła się naruszenia danych osobowych ujawniając imię i nazwisko mieszkanki wspólnoty pozostałym członkom wspólnoty oraz w karcie do głosowania nad uchwałami. Mieszkanka zawiadomiła prezesa Urzędu Ochrony Danych o naruszeniu, w związku z tym do Spółki G. zwrócił się Prezes UODO oczekując wyjaśnień:

1) Czy Spółka przetwarza dane osobowe Skarżącej, a jeśli tak, to na jakiej podstawie prawnej, w jakim celu i w jakim zakresie, w szczególności w zakresie imienia i nazwiska;

2) Czy Spółka udostępniła dane osobowe Skarżącej w postaci imienia i nazwiska w piśmie Spółki oraz w karcie do głosowania nad uchwałami przekazanej pozostałym członkom Wspólnoty Mieszkaniowej, a jeśli tak, to kiedy, w jakim celu i na jakiej podstawie prawnej”.

Administrator odpowiedział na pismo, ale nie w pełnym zakresie, Prezes UODO nie otrzymał odpowiedzi na drugie pytanie. Mimo kilku ponagleń spółka nie uzupełniła swojej odpowiedzi. W związku z brakiem współpracy Prezes UODO nałożył na spółkę karę finansową.

- 31.05.2023 P. Sp. z o. o., kara 47 160 zł

Doszło do naruszenia ochrony danych osobowych polegającego na przełamaniu zabezpieczeń systemu informatycznego Spółki wykorzystywanego przez nią do przetwarzania danych osobowych, a następnie zaszyfrowaniu przetwarzanych w nim danych. W konsekwencji Spółka została pozbawiona dostępu do ww. systemu oraz znajdujących się w nim danych osobowych wszystkich pracowników Spółki i osób świadczących na rzecz Spółki usługi w ramach zawartych umów cywilnoprawnych (tj. ich nazwisk, imion, dat urodzenia, numerów rachunków bankowych, adresów zamieszkania lub pobytu, numerów ewidencyjnych PESEL, adresów e-mail, danych dotyczących zarobków, numerów telefonów i numerów dowodów osobistych). Prezes Urzędu Ochrony Danych z urzędu wszczął postępowanie administracyjne. Spółka nie powiadomiła Prezesa UODO o naruszeniu danych osobowych uzasadniając to faktem że nie odnotowano wypływu danych a jedynie doszło do zaszyfrowania ich. Ponadto korespondencja ze strony Spółki posiadał wiele błędów formalnych, min. Brak podpisu osób upoważnionych czy pieczęcie nagłówkowe innego podmiotu. Spółka także nie odpowiedziała na pytanie czy udało się odzyskać zaszyfrowane dane. W związku z utrudnionym kontaktem Prezes UODO nałożył na Spółkę karę finansową.

- 2.06.2023 T. Sp. z o. o., kara 18 864 zł

Do Prezesa Urzędu Ochrony Danych Osobowych wpłynęła skarga Pana J. na nieprawne działania Spółki T. polegające na udostępnieniu podmiotom jego danych osobowych w postaci imienia i nazwiska oraz numeru telefonu. Prezes czterokrotnie zwracał się pismami do Spółki T. celem złożenia wyjaśnień, niestety Spółka ani razu nie odpowiedziała na pisma i monity Prezesa UODO. W związku z brakiem współpracy nałożono karę finansową.

- 21.06.2023 H. Sp. z o. o., kara 33 012 zł

Prezes Urzędu Ochrony Danych Osobowych otrzymał sygnał o nieprawidłowościach przy przetwarzaniu danych przez Spółkę H. polegających na przekazaniu ich do podmiotów trzecich bez podstawy prawnej. Skarżącym był Pan R. Prezes UODO skierował pismo z prośbą o wyjaśnienia do Spółki. Żadne z pięciu pism nie zostało odebrane przez adresata, w związku z unikaniem kontaktu przez Spółkę, Prezes UODO nałożył karę finansową.

- 12.07.2023 Jednoosobowa działalność gospodarcza, kara 11 790 zł

Pani W. prowadząca jednoosobową działalność gospodarczą mailowo powiadomiła Prezesa Urzędu Ochrony Danych Osobowych o możliwości zaistnienia naruszenia w postaci kradzieży z pulpity laptopa plików zawierających dane osobowe jej klientów. Prezes UODO nakazał powiadomienie osób, których dane zostały wykradzione w terminie trzech dni od tej decyzji. Powiadomienie to powinno zawierać:

a) opis charakteru naruszenia ochrony danych osobowych;

b) imiona i nazwiska oraz dane kontaktowe inspektora ochrony danych lub oznaczenia innego punktu kontaktowego, od którego można uzyskać więcej informacji;

c) opis możliwych konsekwencji naruszenia ochrony danych osobowych;

d) opis środków zastosowanych lub proponowanych przez administratora w celu zaradzenia naruszeniu – w tym środków w celu zminimalizowania jego ewentualnych negatywnych skutków.

Mimo wielu prób kontaktu z Administratorem pisma od Prezesa UODO nie były odbierane. W związku z tym podjęto decyzję o nałożeniu kary finansowej.

- 18.07.2023 K., kara 15 000 zł

Doszło do kradzieży laptopa zawierającego dane osobowe trzech osób, pliki nie były zaszyfrowane mogło więc dojść do ujawnienia danych w zakresie: imię i nazwisko, adres zamieszkania, wysokość wynagrodzenia, informacje kadrowe (zwolnienia lekarskie) numer PESEL. Zgłoszenia do Prezesa UODO dokonał użytkownik laptopa niezwłocznie po stwierdzeniu zniknięcia sprzętu z samochodu służbowego. Po wymianie pism pomiędzy Administratorem a Prezesem UODO ten ostatni uznał, że część wyjaśnień i poczynionych działań naprawczych jest niewystarczająca. Miało to istotny wpływ na ocenę stopnia współpracy Administratora z Prezesem UODO w celu usunięcia naruszenia oraz złagodzenia jego ewentualnych negatywnych skutków. Istotne znaczenie dla oceny działań Administratora miał fakt przedłużania czasu potrzebnego na uzyskanie odpowiedzi na pisma skierowane przez Prezesa UODO do K. W związku z tym Prezes UODO zdecydował o nałożeniu kary finansowej.

- 30.08.2023 A. s. a., kara 56 592 zł

Do Prezesa Urzędu ochrony Danych Osobowych wpłynęła skarga Pana A. M. na nieprawidłowości w procesie przetwarzania jego danych osobowych przez Spółkę A. Naruszenie polegało na niespełnieniu wobec skarżącego obowiązku informacyjnego oraz zażądał usunięcia jego danych osobowych. Prezes UODO zwrócił się do Spółki o wyjaśnienia:

1) kiedy (należy wskazać dokładną datę), z jakiego źródła, na jakiej podstawie prawnej (należy wskazać konkretny przepis/-y prawa), w jakim celu i w jakim zakresie (należy wymienić kategorie/ rodzaje danych) Spółka pozyskała dane osobowe Skarżącego.

2) Czy, a jeśli tak, to na jakiej podstawie prawnej (należy wskazać konkretny przepis/-y prawa), w jakim celu, w jakim zakresie (należy wymienić kategorie/ rodzaje danych) Spółka przetwarzała lub aktualnie przetwarza dane osobowe Skarżącego.

3) Czy Skarżący wystąpił do Spółki z wnioskiem o realizację jego praw z zakresu ochrony danych osobowych, a także o udostępnienie kopii jego danych osobowych oraz jakie były działania Spółki w tym zakresie, czy, a jeśli tak, to na jakiej podstawie prawnej, w jaki sposób oraz kiedy ustosunkowano się do żądania Skarżącego”.

W odpowiedzi spółka oznajmiła, że nie jest w stanie podać dokładnej daty i źródła pozyskania danych Pana A. M. Prezes UODO ponownie wezwał Spółkę do podania w. w. danych ponadto zobowiązał administratora do określenia dokładnej daty usunięcia danych skarżącego. Pomimo odebranych pism spółka nie ustosunkowała się do żądań organu ochrony danych osobowych. Korespondencja trwała jeszcze kilka miesięcy i mimo deklaracji spółki o uzupełnieniu dokumentacji nie doszło do tego. Dlatego Prezes UODO zdecydował o nałożeniu kary finansowej.

- 18.10.2023 LINK 4, kara 103 752 zł

Do organu ochrony danych osobowych wpłynęło zawiadomienie o zaistniałym naruszeniu zasad ochrony danych polegającym na przesłaniu do osoby nieuprawnionej informacji o przyznanym odszkodowaniu. Informacja zawierała imię i nazwisko, markę i numer rejestracyjny pojazdu, numer polisy, wysokość odszkodowania i adres ubezpieczonego. Prezes Urzędu Ochrony Danych Osobowych stwierdziła naruszenie polegające na niezgłoszeniu incydentu organowi ochrony danych bez zbędnej zwłoki, czyli w ciągu 72 godzin od momentu uzyskania informacji na temat naruszenia. Administrator (LINK 4) tłumaczył że w jego ocenie nie było potrzeby zgłaszania naruszenia do Prezesa UODO. Decyzja taka zapadła po analizie ryzyka wykonanej przez IOD Administratora. Wobec braku zgłoszenia naruszenia ochrony danych osobowych organowi nadzorczemu, Prezes UODO wszczął z urzędu wobec Spółki postępowanie administracyjne.

- 16.11.2023 W. Sp. j., kara 14 148 zł

Do Prezesa Urzędu Ochrony Danych Osobowych wpłynęła skarga Pani M. S.,(zwanej dalej „Skarżącą”) na nieprawidłowości w procesie przetwarzania jej danych osobowych przez W. sp. j., (zwaną dalej „Spółką”) polegające na przetwarzaniu danych osobowych Skarżącej bez podstawy prawnej w celach marketingowych oraz nieuwzględnieniu jej wniosku o usunięciu tych danych osobowych. Prezes UODO pisemnie wezwał Spółkę do złożenia wyjaśnień w sprawie oraz do udzielenia odpowiedzi na następujące pytania dotyczące istoty sprawy:

1) Czy, a jeśli tak, to kiedy, na jakiej podstawie prawnej, w jakim celu i zakresie oraz z jakiego źródła Spółka pozyskała dane osobowe Skarżącej, w tym adres e-mail.

2) Czy Skarżąca zwracała się do Spółki z żądaniem zaprzestania przetwarzania jej danych osobowych lub o usunięcie jej danych osobowych, a jeżeli tak, to kiedy, w jaki sposób Spółka ustosunkowała się do jej wniosku, jeżeli odmówiła usunięcia danych osobowych Skarżącej, to proszę o wskazanie, z jakiego powodu, na jakiej podstawie prawnej.

3) Czy, a jeśli tak, to na jakiej podstawie prawnej (proszę wskazać przepis prawa), w jakim zakresie i celu Spółka przetwarza aktualnie dane osobowe Skarżącej, oraz jak długo będą przetwarzane i na jakiej podstawie prawnej.

4) czy Skarżąca wyraziła zgodę na przetwarzanie jej danych osobowych w celach marketingu bezpośredniego, jeśli tak to kiedy i jakiej treści była to zgoda – wezwanie do przedłożenia kopii dokumentu, z którego wynika treść tej zgody.

5) Czy Skarżąca wyraziła zgodę na otrzymywanie od Spółki informacji marketingowych za pośrednictwem wiadomości e-mail, sms, mms, połączeń telefonicznych, jeśli tak to kiedy i jakiej treści była to zgoda – wezwanie do przedłożenia kopii dokumentu, z którego wynika treść tej zgody.

Wezwania te zostały przesłane na adres Spółki widniejący w KRS, ale nie zostały odebrane. W związku z tym Prezes UODO zdecydował o nałożeniu kary finansowej.

- 20.12.2023, Minister Zdrowia, kara 100 000 zł

Minister Zdrowia (dalej także Administrator) opublikował w serwisie społecznościowym X (dawniej Twitter) wpis zawierający informację na temat lekarza, który wystawił receptę „pro auctore” na lek z grupy psychotropowych i przeciwbólowych. We wpisie znalazły się dane osobowe lekarza w postaci imienia i nazwiska, miejsca pracy oraz informacji o kategorii leku, na który została wystawiona recepta. Prezes UODO stwierdził naruszenie polegające na niezgodnym z prawem przetwarzaniu danych osobowych, w tym danych szczególnej kategorii, poprzez ich pozyskanie, oraz opublikowanie na platformie społecznościowej X (dawniej Twitter) bez podstawy prawnej, co skutkowało naruszeniem zasad zgodności z prawem, rzetelności i przejrzystości, zasady integralności i poufności oraz zasady rozliczalności. W odpowiedzi na pismo żądające ustosunkowanie się do zarzutów, Administrator potwierdził fakt uzyskania przez Ministra Zdrowia danych osobowych lekarza z systemu informatycznego za pomocą osób upoważnionych do korzystania z ww. systemu. Wskazano, iż Dyrektor Pionu w Ministerstwie Zdrowia, na ustne polecenie Ministra Zdrowia, wyznaczył pracownika, który odszyfrował w systemie receptę, na której znajdowały się dane osobowe lekarza, a następnie przekazał informacje, które się na niej znajdowały, Ministrowi Zdrowia.

Prezes UODO zwrócił się do Ministra Zdrowia o udzielenie odpowiedzi na pytania dotyczące:

a) podstawy prawnej uzyskania przez Ministra Zdrowia dostępu do danych o wystawieniu przez lekarza e-recepty na leki z grupy psychotropowych i przeciwbólowych oraz udostępnienia ich za pośrednictwem portalu społecznościowego X (dawniej: Twitter),

b) czy zostały opracowane i wdrożone zasady i procedury nadawania uprawnień w ww. systemie oraz w jaki sposób monitorowane było ich przestrzeganie,

c) czy Administrator przeprowadził analizę ryzyka w związku z przetwarzaniem danych osobowych związanych z wystawionymi e-receptami za pośrednictwem systemu,

d) czy analiza ta uwzględnia zagrożenia związane z nieuprawnionym uzyskaniem dostępu do tych danych, jak również wykazanie rozliczalności systemu. W związku ze zgłoszonym naruszeniem ochrony danych osobowych oraz wyjaśnieniami złożonymi przez Administratora ww. pismami, Prezes UODO w dniu 18 października 2023 r. wszczął z urzędu postępowanie administracyjne w zakresie możliwości naruszenia przez Ministra Zdrowia, jako administratora danych, w grudniu Prezes UODO podjął decyzję o nałożeniu kary finansowej.

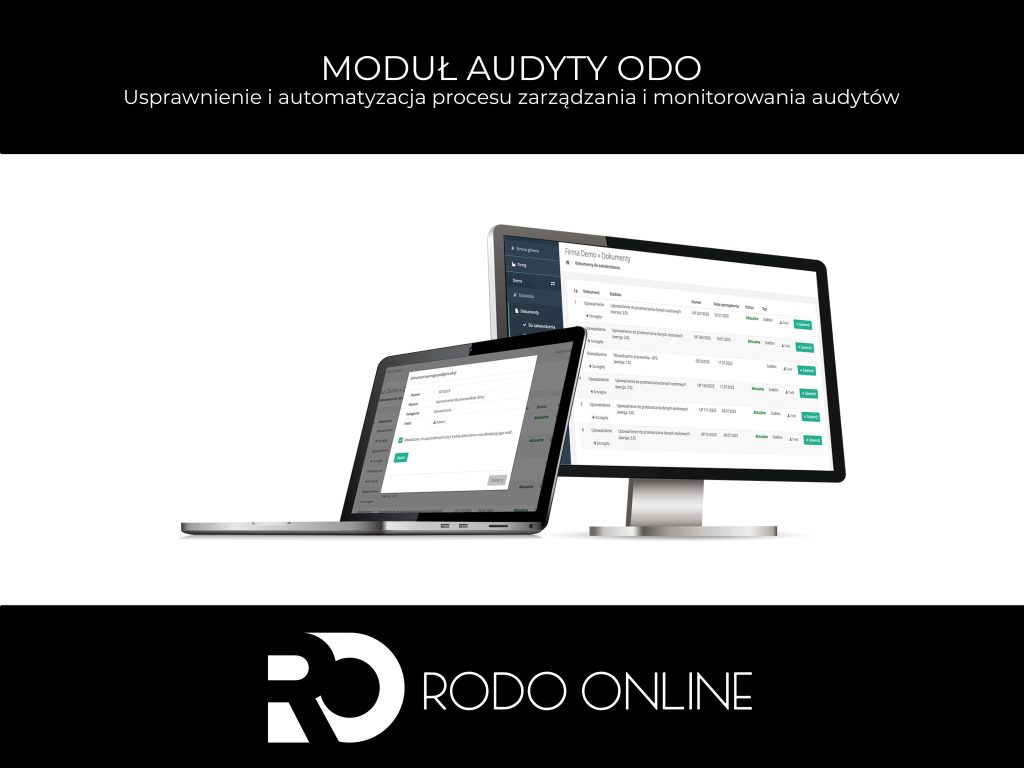

Dla wielu naszych klientów (IOD, ADO), korzystających z naszego serwisu https://rodo-online.eu w ciągu tych kilku lat bardzo pomocne okazały się przemyślane funkcjonalności zawarte w serwisie, które usystematyzowały wprowadzenie RODO w podmiotach.

W serwisie znajdziemy zakładkę „Incydenty” gdzie można wprowadzać, oceniać i raportować. Ocena naruszenia, która pomaga nam wywiązać się z ciążących obowiązków np. poinformowania UODO oraz osób, których naruszenie dotyczy, jeżeli poziom naruszenia praw i wolności tych osób wyjdzie wysoki. Przy kontrolach UODO lub audytach bardzo pomocne może okazać się raportowanie; w tym np. wszystkich incydentów/naruszeń, które wprowadzaliśmy np. w danym roku, można szybko wygenerować raport zgodny z naszymi aktualnymi potrzebami. Przypominamy, że Artykuł 33. 5. RODO stanowi, że Administrator dokumentuje wszelkie naruszenia ochrony danych osobowych, w tym okoliczności naruszenia ochrony danych osobowych, jego skutki oraz podjęte działania zaradcze. Dokumentacja ta musi pozwolić organowi nadzorczemu weryfikowanie przestrzegania niniejszego artykułu.